导读

OpenAI 昨天扔了一个重磅炸弹——ChatGPT 账户正式上线「高级账户安全(AAS)」模式,直接禁用密码登录、砍掉邮箱短信找回,逼你用物理安全密钥或 passkey。更狠的是,OpenAI 官方明说:

开了这个模式,客服不会帮你找回账号。

同时还和硬件安全密钥巨头 Yubico 联名推出定制 YubiKey 套装。17 万人围观的官方帖子下面,社区已经吵翻了。

先说一个很多人还没意识到的事实。

你的 ChatGPT 账号里,可能已经装着你过去一年的工作上下文:代码片段、商业方案、客户资料、私人对话、甚至连接着自动化工具和 Codex 代理。

一旦账号被人拿下,丢的远不止几条聊天记录——更可能是整条工作链。

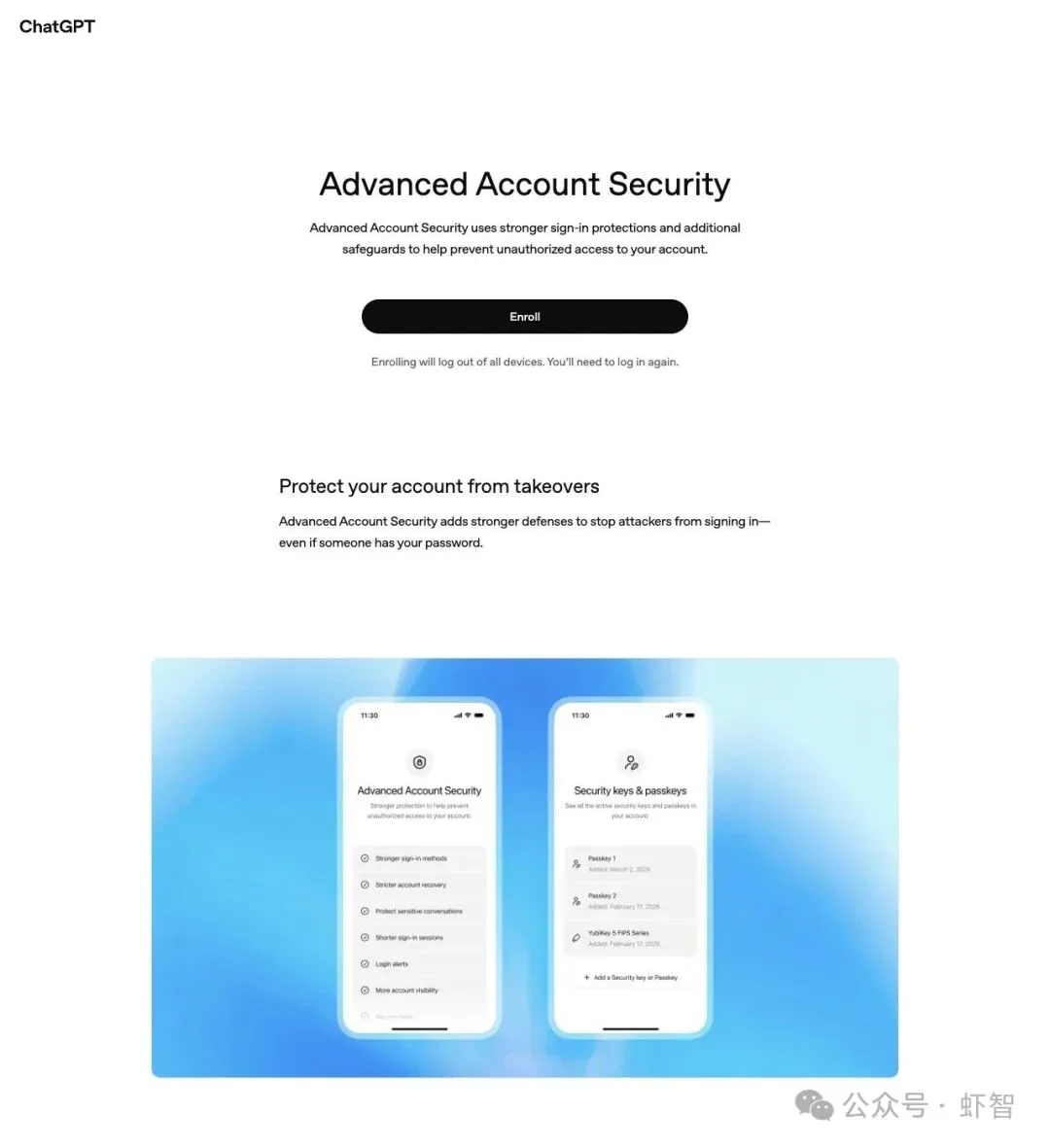

OpenAI 显然也想明白了这件事。4 月 30 日,他们正式上线了一套叫做「Advanced Account Security(高级账户安全)」的全新防护模式——这套东西的设计逻辑,已经完全跳出了「加个验证码」的传统思路。

▲ OpenAI 官方帖,17.5 万次浏览,近 1700 人点赞

先看登录这一环。

传统做法是什么?密码照用,再叠一层短信验证码或者 Google Authenticator。听着挺安全,但问题从来没变过:密码能被钓鱼页面骗走,短信能被 SIM swap 劫持,验证码能被实时钓鱼工具截获。

OpenAI 这次的做法很极端:

"Advanced Account Security requires passkeys or physical security keys while disabling password-based login…"

「高级账户安全要求使用 passkey 或物理安全密钥,同时禁用基于密码的登录。」

翻译成大白话——密码这条路直接封死,你只能用 passkey 或者插一把物理钥匙来登录。

这套逻辑对应的威胁模型非常明确:就算攻击者拿到了你的密码,面对 passkey 或硬件密钥的加密挑战,他也过不了关。

▲ OpenAI 安全负责人 cryps1s 发长帖补充细节:passkey、禁密码、收紧恢复、缩短会话、自动不参与训练

登录变强只是第一步。更让人倒吸一口凉气的,是恢复环节。

OpenAI 官方页面白纸黑字写着:

"Advanced Account Security disables email and SMS recovery and requires stronger recovery methods: backup passkeys, security keys, and recovery keys."

「高级账户安全禁用邮箱和短信找回,改为要求更强的恢复方式:备用 passkey、安全密钥和恢复密钥。」

什么意思?过去你邮箱被黑了,攻击者点一下「忘记密码」就能拿走你的 ChatGPT 账户。现在这条路被焊死了。

但代价也非常真实:

"OpenAI Support will not be able to assist with account recovery for users enrolled in Advanced Account Security."

「对于启用了高级账户安全的用户,OpenAI 支持团队将无法协助进行账户恢复。」

没看错——你把安全拉满的同时,也在放弃「客服帮你兜底」这张最后的安全网。钥匙丢了、备份没做好、recovery key 找不到了?那就真的进不去了。

TechCrunch 在报道里特别点了这一句:

"If the key is lost, OpenAI won't be able to help recover access."

「如果安全钥匙丢了,OpenAI 将无法帮用户恢复访问权限。」

▲ TechCrunch 报道:OpenAI 为 ChatGPT 账户推出高级安全,并与 Yubico 合作

很多人以为账号安全就是「登录那一关」。但现实里,大量账号被劫持,密码泄露只是原因之一,更常见的情况是:设备被人碰到、浏览器 session 泄露、登录态长时间不过期被滥用。

OpenAI 这次把 session 管理也一并收紧了:

更有意思的一点:AAS 模式开启后,你的对话会自动被排除在模型训练之外。

"With Advanced Account Security enabled, that preference is automatic: conversations from those accounts will not be used to train our models."

「启用高级账户安全后,这一偏好会自动生效:这些账户的对话不会用于训练我们的模型。」

这意味着 OpenAI 把「账户安全」和「数据隐私」打包成了一个更高级的账户状态。对记者、公职人员、处理敏感商业信息的人来说,这可能才是最有吸引力的功能。

而且别忘了——一旦启用 AAS,Codex 也会受到同一套保护体系管控。ChatGPT 账号已经从「聊天工具」升级成了「AI 工作台入口」,被拿下的后果远比泄露几条对话严重得多。

▲ OpenAI 官方 AAS 页面:更强的登录方式、更严的恢复机制、更短的会话、登录提醒、会话可视

说完防护能力,再说落地。

OpenAI 强调过,用户可以使用任何 FIDO 兼容的安全密钥,软件 passkey 也行。Yubico 的硬件钥匙并非唯一选项。

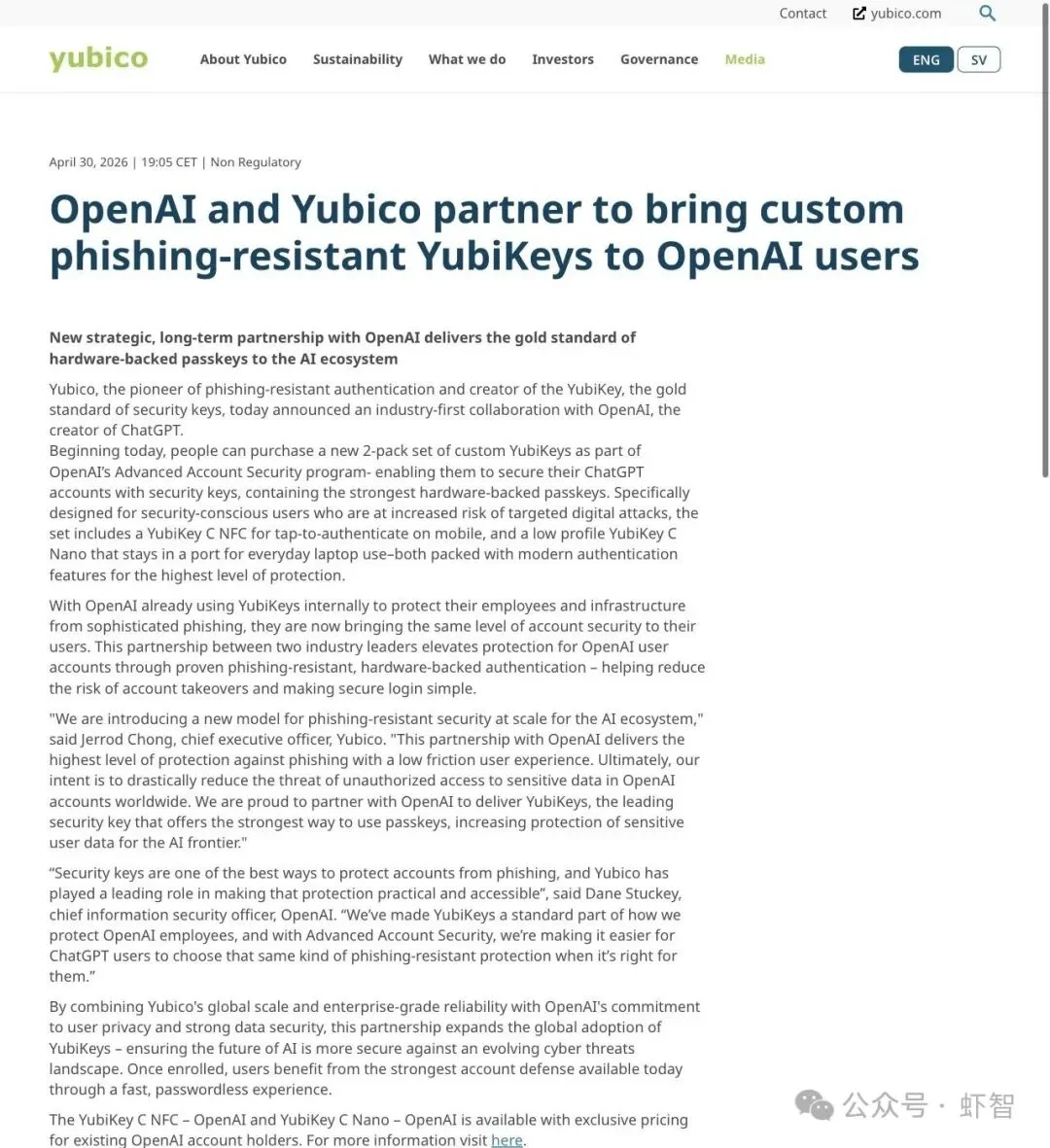

但 OpenAI 还是专门和 Yubico 做了一个联名定制套装:YubiKey C NFC + YubiKey C Nano,两把一组。

逻辑很清楚:

一把管日常,一把管备用和移动端。这个组合的目标,就是让「用物理钥匙保护 AI 账号」这件事变得更容易买、更容易上手。

Yubico CEO Jerrod Chong 说:

"Ultimately, our intent is to drastically reduce the threat of unauthorized access to sensitive data in OpenAI accounts worldwide."

「我们的最终目标,是大幅降低全球 OpenAI 账户中敏感数据被未授权访问的风险。」

而 OpenAI CISO Dane Stuckey 补了一句很关键的话:

"We've made YubiKeys a standard part of how we protect OpenAI employees…"

「我们已经把 YubiKey 作为保护 OpenAI 员工的重要标准配置之一。」

OpenAI 内部自己先用上了,现在才往外推给用户。这个顺序,比单纯的「联名卖货」多了一层信任背书。

▲ Yubico 官方通稿:与 OpenAI 达成行业首创合作,定制防钓鱼 YubiKey 套装

OpenAI 官方帖子下面,讨论已经炸了。方向大家都认可,但尖锐的问题也马上跟上了。

第一刀:为什么不是默认开启?

▲ @PodClipVibe 回复 OpenAI:真正高风险的人,往往不知道自己是目标。安全应该是默认项,不该是可选项

这个问题很致命。真正面临高风险的人——记者、异见人士、政治敏感人群——往往在被攻击之前根本不会主动觉得自己需要额外保护。最该开的人,可能恰恰是最不会去开的人。

第二刀:防了钓鱼,防得住浏览器被打穿吗?

▲ @orskyai 追问:防钓鱼登录很好,但浏览器被攻破后的会话劫持呢?能防 token theft 吗?

这个问题更专业。phishing-resistant 解决的是认证环节的风险,但如果设备本身被植入木马、浏览器 cookie 被拉走、session token 被盗——硬件密钥也救不了你。AAS 目前主要覆盖的是认证和恢复链条,对端侧安全的保护边界还需要更多说明。

还有一个细节不能漏:OpenAI 官方页面明确写了,从 2026 年 6 月 1 日起,Trusted Access for Cyber 计划的个人成员必须启用 AAS。组织则需要证明自己已经部署了抗钓鱼的 SSO。

这说明 AAS 并非孤立功能,而是 OpenAI 更大安全分层策略的一部分。今天是可选,明天可能就是某些场景下的标配。

回到最核心的问题。

OpenAI 这次做的事情,本质上是在问每一个用户:你愿意为了更高的安全,放弃「万一搞丢了还能找客服」这条退路吗?

对于普通用户来说,这个代价可能太重了。但对于记者、安全研究员、处理敏感商业信息的团队、在 ChatGPT 上跑自动化工作流的开发者来说——账号被拿下的代价,远比「丢了钥匙进不去」大得多。

OpenAI 这次明确站到了一边:宁可让你更难找回,也不让别人轻易拿下你的账号。

这个选择,比上线任何一个功能都更能说明一件事——在 OpenAI 眼里,ChatGPT 账号已经不再是个「聊天工具」的登录凭证,而是一把通往你整个 AI 工作台的钥匙。

这把钥匙,值得用另一把物理钥匙来守。

文章来自于微信公众号 "虾智",作者 "虾智"

【开源免费】字节工作流产品扣子两大核心业务:Coze Studio(扣子开发平台)和 Coze Loop(扣子罗盘)全面开源,而且采用的是 Apache 2.0 许可证,支持商用!

项目地址:https://github.com/coze-dev/coze-studio

【开源免费】n8n是一个可以自定义工作流的AI项目,它提供了200个工作节点来帮助用户实现工作流的编排。

项目地址:https://github.com/n8n-io/n8n

在线使用:https://n8n.io/(付费)

【开源免费】DB-GPT是一个AI原生数据应用开发框架,它提供开发多模型管理(SMMF)、Text2SQL效果优化、RAG框架以及优化、Multi-Agents框架协作、AWEL(智能体工作流编排)等多种技术能力,让围绕数据库构建大模型应用更简单、更方便。

项目地址:https://github.com/eosphoros-ai/DB-GPT?tab=readme-ov-file

【开源免费】VectorVein是一个不需要任何编程基础,任何人都能用的AI工作流编辑工具。你可以将复杂的工作分解成多个步骤,并通过VectorVein固定并让AI依次完成。VectorVein是字节coze的平替产品。

项目地址:https://github.com/AndersonBY/vector-vein?tab=readme-ov-file

在线使用:https://vectorvein.ai/(付费)